1. Opsætning af SSH til Ubuntu Live Server

1.1. Motivation

I forbindelse med TryHackMe og CTF-events ønsker jeg at bruge min egen Kali VM fremfor in-browser løsninger (fx AttackBox). Det kræver overførsel af konfigurationsfiler (fx VPN .ovpn) til VM’en.

Jeg ønskede en metode, der:

- Ikke giver VM adgang til host-filsystemet

- Ikke bruger drag-and-drop eller shared folders

- Holder VM isoleret fra mit LAN

Valget faldt derfor på SSH + SCP via NAT port forwarding.

1.2. Sikkerhedsvalg:

Min løsning: - VirtualBox netværkstype: NAT - Port forward via 127.0.0.1 - Kun én eksponeret port - Ingen shared folders - Ingen bridged adapter

Det betyder: - Kun host kan tilgå VM - Ingen eksponering mod LAN - VM kan komme på internet, men kan ikke nå mit lokale netværk

1.3. Hvorfor NAT og ikke NAT Network?

NAT - Én VM pr. NAT - Simpelt setup - Guest IP må være tom i port forwarding - Velegnet når man kun har én VM

NAT Network - Flere VM’er deler samme subnet - Guest IP skal angives - Bruges til labs med flere maskiner

Jeg har kun én Kali VM og har ikke brug for, at den skal kunne tale med andre VM’er. Jeg vil bare have internetadgang og kunne SSH ind fra min egen maskine. NAT er derfor den mest simple løsning i mit setup som tager højde for sikkerhed. NAT Network bruger jeg i stedet ved min Ubuntu Live Server.

1.4. Formål

Formålet med guiden er at etablere en sikker og praktisk forbindelse fra host (Linux Mint) til Kali Linux VM via NAT og port forwarding.

Guiden dækker hele forløbet fra opsætning til validering:

- Konfiguration af NAT port forwarding i VirtualBox

- Aktivering og kontrol af SSH-service i Kali VM

- SSH-adgang fra host til guest via localhost

- Sikker filoverførsel med

scp(fx.ovpn-fil) - Verificering af OpenVPN-forbindelse i relation til TryHackMe

Scope er bevidst afgrænset til én Kali VM på NAT (ikke NAT Network-lab med flere VM’er).

1.5. Miljø

- Host OS: Linux Mint Cinnamon

- Guest OS: Kali Linux (VM)

- Hypervisor: VirtualBox

- SSH adgang via localhost:1112

1.6. Port forwarding

Som det første skal port forwarding sættes op.

Tryk:

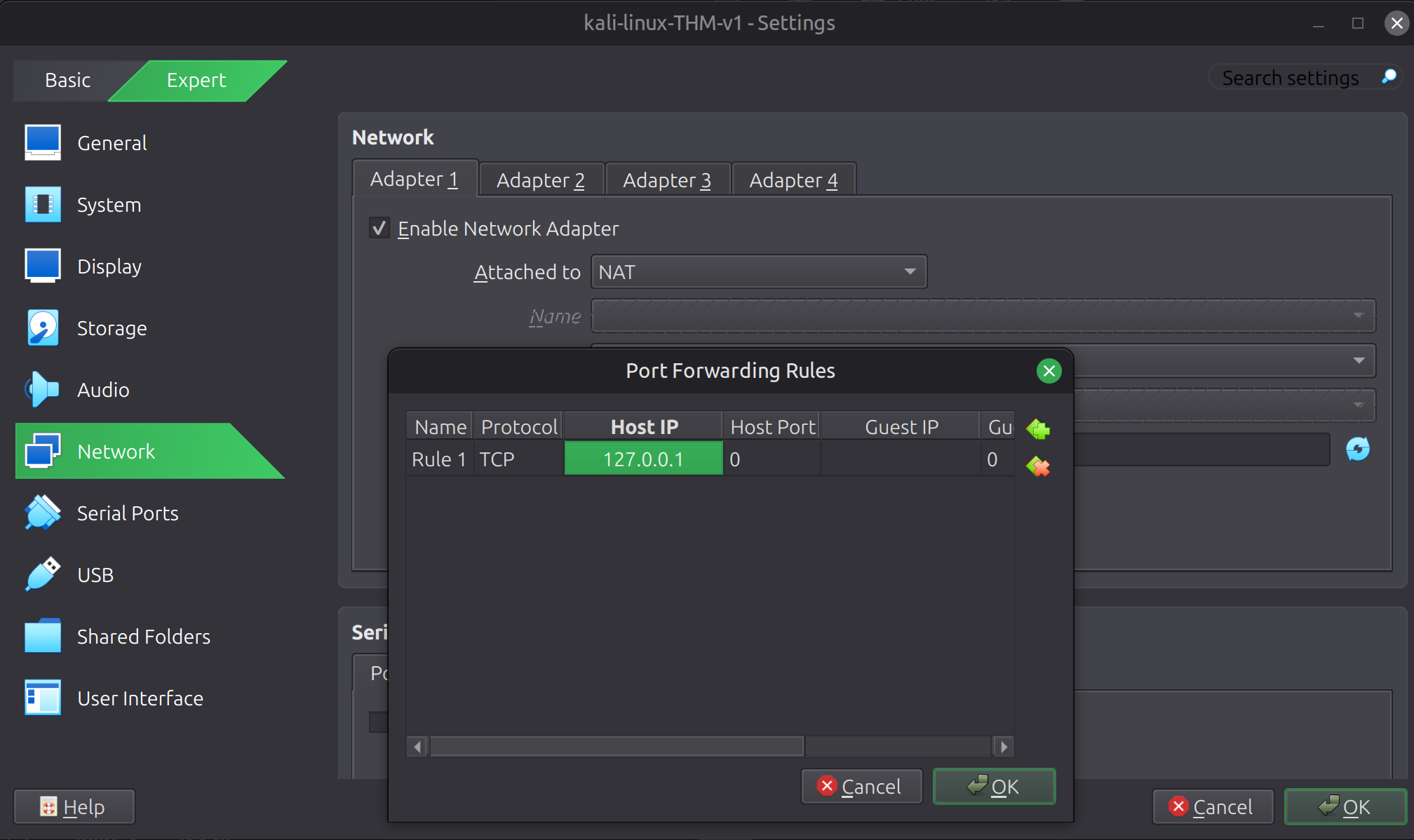

VM > Settings > Network > Adapter 1

Vælg:

Attached to: NAT

Tryk:

Advanced > Port Forwarding

Opsæt regel:

- Protocol: TCP

- Host IP: 127.0.0.1

- Host Port: 1112

- Guest IP: (tom)!!

- Guest Port: 22

Hvorfor Guest IP tom?

Ved almindelig NAT findes kun én VM bag adapteren. VirtualBox mapper automatisk til korrekt intern IP.

Hvis du bruger NAT Network, skal Guest IP udfyldes, fordi flere VM’er kan eksistere i samme subnet.

1.7. SSH opsætning

Tjek, om det er installeret:

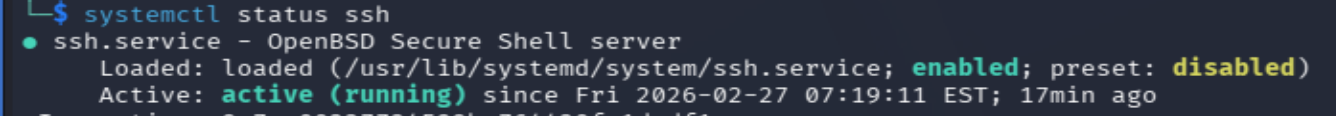

systemctl status ssh

(Hvis ikke) installer det:

sudo apt update sudo apt install openssh-server -y

Vælg kun at installere openssh-server og ikke ssh, for ellers får du både server og klient med Tjek om SSH kører:

systemctl status ssh

Hvis den ikke er aktiv:

sudo systemctl enable --now ssh

Eller prøv:

sudo systemctl enable ssh

sudo systemctl start ssh

Tjek dernæst SSH igen:

systemctl status ssh

Output bør ligne:

Dernæst tjek at porten lytter:

ss -tlnp | grep :22

1.8. Opret ssh til Guest VM

Fra host kør følgende kommando:

ssh -p 1112 kali@127.0.0.1

Og accepter fingerprint:

Are you sure you want to continue connecting?

"yes"

Når port forwarding er sat korrekt op, kan du forbinde fra din host (Linux Mint) til Kali VM via localhost.

Når SSH-forbindelsen virker, kan du bruge scp til at overføre filen sikkert.

I mit tilfælde ville jeg kopiere en VPN-konfigurationsfil fra min host til Kali VM.

Jeg downloader den derfor fra THM's side fra min host. Herefter åbner jeg terminalen og kører følgende:

scp -P 1112 ~/Downloads/myvpn.ovpn kali@127.0.0.1:/home/kali/Downloads

Valider, at filen ligger i VM'en, og at placeringen er korrekt.

Nu til at køre filen:

sudo openvpn ~/Downloads/<mypnv>.ovpn

Jeg fik følgende fejl:

Options error: In [CMD-LINE]:1: Error opening configuration file: /

Filplaceringen var forkert. Hvis du får andre fejl, skal du sikre dig, at du: - kører sudo - er på et netværk, der tillader VPN

Har du fået følgende output: Initialization Sequence Completed

Så burde VPN være aktiv. For at være sikker kan du tilgå THM's side: https://tryhackme.com/manage-account/access

Her burde der stå connected.

Du kan også tjekke ved at åbne en ny terminal og køre:

ip a

Her bør der være et tun0 interface. IP ændrer sig ikke, fordi det ikke er full tunnel. Hvis tun0 findes og THM siger connected, så virker den.

Jeg havde ellers en tanke om at man kunne tjekke ved at lukke vpn igen, og lav et tjek på IP før og efter vpn start:

curl ifconfig.me

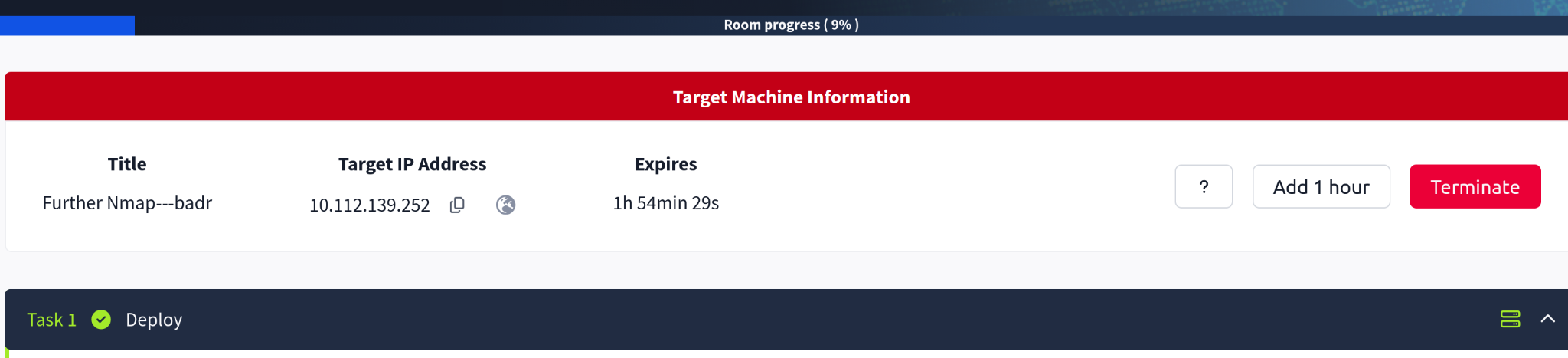

Dette er dog ikke sagen. I stedet kan man starte en THM og prøve at ping. Ligesom guiden på THM fortæller: https://tryhackme.com/access

Efter site er startet kan man fra Guest VM tjekke at det er connected ved at tilgå den IP som THM tildeler dig under den givne øvelse. Eksempelvis:

Eventuelt følg THM guide, hvis du har problemer: "Check you're connected": https://tryhackme.com/room/openvpn

1.9. Problematikker

- SSH ikke installeret på VM

- SSH service ikke startet

- Forveksling mellem NAT og NAT Network

- Forkert port forwarding

- Blokering af OpenVPN grundet studienetværk.

1.10. References

- https://ubuntu.com/server/docs/service-openssh

- https://tryhackme.com/room/openvpn

- https://help.tryhackme.com/en/articles/6496038-connecting-to-openvpn-on-linux-and-mac

1.11. Note

Jeg har skrevet guiden i både "jeg" og "du", fordi det giver mig en god balance mellem at dele personlige erfaringer og skrive en guide til andre.